Imagens Getty

Por mais de uma década, recebemos promessas de que um mundo sem senhas está chegando e, no entanto, ano após ano, esse nirvana de segurança tem se mostrado ilusório. Agora, pela primeira vez, uma forma viável de autenticação sem senha está prestes a se tornar disponível para as massas na forma de um padrão adotado pela Apple, Google e Microsoft que permite passar chaves entre plataformas e serviços.

Esquemas de eliminação de senha por push no passado tiveram uma série de problemas. Uma das principais desvantagens era a falta de um mecanismo de recuperação viável quando alguém perdia o controle dos números de telefone ou códigos físicos e telefones associados a uma conta. Outra limitação é que a maioria das soluções acaba não sendo, de fato, realmente sem senha. Em vez disso, eles deram aos usuários opções para fazer login com uma verificação de rosto ou impressão digital, mas esses sistemas acabaram voltando para uma senha, o que significa phishing, reutilização de senha e esquecimento de senhas – todas as razões pelas quais odiávamos senhas – por que não ir embora.

nova abordagem

O que é diferente desta vez é que Apple, Google e Microsoft parecem estar colaborando na mesma solução bem definida. Não apenas isso, mas a solução é mais fácil do que nunca para os usuários e é mais barata para grandes serviços como Github e Facebook. Também foi meticulosamente projetado e revisado por especialistas em autenticação e segurança.

aliança de vídeo

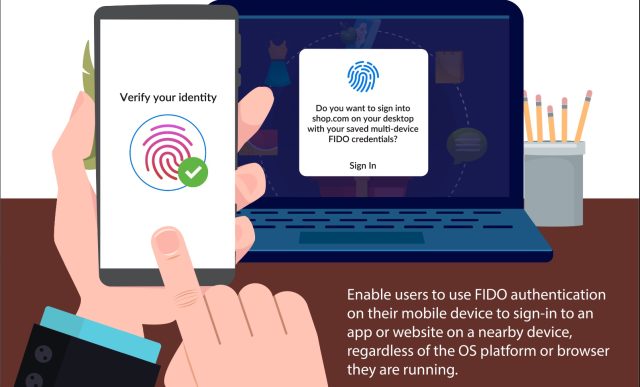

Os métodos existentes de autenticação multifator (MFA) fizeram avanços significativos nos últimos cinco anos. O Google, por exemplo, me permite baixar um aplicativo iOS ou Android que uso como segundo fator quando entro na minha conta do Google a partir de um novo dispositivo. Baseado em CTAP – abreviação de Cliente para protocolo autenticador—Esse sistema usa a tecnologia Bluetooth para garantir que o telefone esteja próximo ao novo dispositivo e que o novo dispositivo esteja, de fato, conectado ao Google e não a um site disfarçado de Google. Isso significa que é incorruptível. O padrão garante que o segredo de criptografia armazenado no telefone não possa ser extraído.

O Google também fornece um arquivo Programa Proteção Avançada Requer chaves físicas na forma de um dongle autônomo ou telefones de usuários finais para autenticar logins de novos dispositivos.

A grande limitação agora é que a autenticação sem senha e a autenticação MFA são implementadas de maneira diferente – se houver – por cada provedor de serviços. Alguns provedores, como a maioria dos bancos e serviços financeiros, ainda enviam senhas de uso único por SMS ou e-mail. Percebendo que esses não são meios seguros de transmitir segredos sensíveis à segurança, muitos serviços mudaram para um método conhecido como TOTP, que é um acrônimo para Senha de uso único com base no tempo– para permitir que um segundo fator seja adicionado, o que efetivamente aumenta a senha por um fator de “algo que eu tenho”.

Chaves de segurança física e TOTPs e, em menor grau, autenticação de dois fatores por meio de SMS e e-mail são um importante passo adiante, mas permanecem três limitações principais. Primeiro, os TOTPs são gerados por meio de aplicativos de autenticação e enviados por texto ou e-mail trapaceiro, da mesma forma que as senhas normais. Segundo, cada serviço tem sua própria plataforma MFA fechada. Isso significa que, mesmo ao usar formas não separáveis de MFA – como chaves físicas independentes ou chaves baseadas em telefone – o usuário precisa de uma chave separada para Google, Microsoft e todas as outras propriedades da Internet. Para piorar a situação, cada plataforma de sistema operacional possui mecanismos diferentes para implementar o MFA.

Essas questões dão lugar a um terceiro problema: a pura falta de uso para a maioria dos usuários finais e o custo e a complexidade contraintuitivos que cada serviço encontra ao tentar oferecer MFA.